Wie signiert SAML-Nachrichten mit meinem Zertifikat?

Standardmäßig signiert der Serviceware Authenticator SAML-Nachrichten (Security Assertion Markup Language) mit einem selbst-signierten RSA-SHA256-Zertifikat.

-

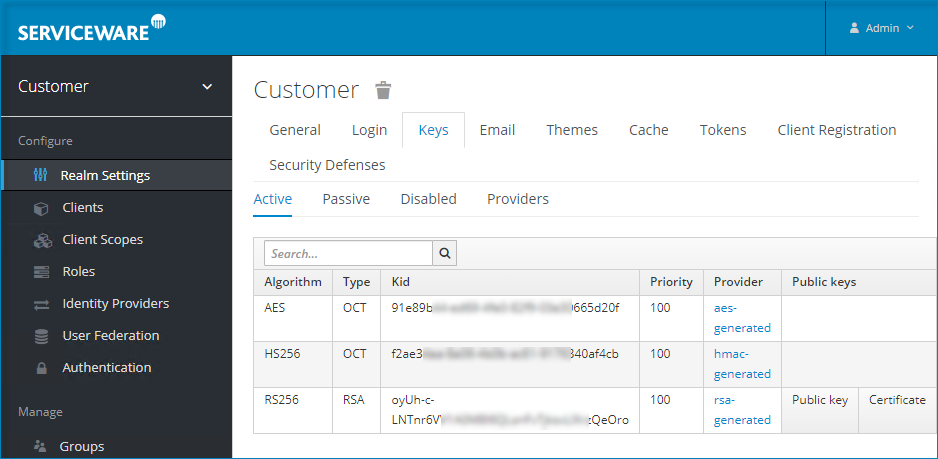

Prüfen Sie, welches Zertifikat im Serviceware Authenticator

verwendet wird, um SAML-Nachrichten zu signieren oder zu

verschlüsseln.

- Wechseln Sie zum Serviceware Authenticator.

- Öffnen Sie in Ihrem Realm .

- Prüfen Sie. ob das Zertifikat mit dem Anbieter RSA, Algorithmus RS256 und dem Typ RSA existiert.

-

Prüfen Sie, welche Zertifikate zum Signieren und Verschlüsseln von

SAML-Nachrichten für / an externe Identitätsanbieter verwenden

werden.

Das Zertifikat ist im Export nicht enthalten und muss hinzugefügt oder geändert werden.

- Importieren Sie Ihren privaten Schlüssel und Ihr Zertifikat in einen KeyStore im PEM-Format.

- Wechseln Sie zu .

- Importieren Sie den KeyStore.

- Gehen Sie zurück zu .

-

Deaktivieren Sie den rsa-generated Provider.

Ihr Provider ist jetzt der einzige Aktive vom Typ RS256.

-

Prüfen Sie erneut, ob das Zertifikat im Export vorhanden ist: